De laatste trends in cybercriminaliteit: nieuw Cyber Threat Report van SonicWall

SonicWall, de toonaangevende leverancier van cyberbeveiliging, doet continu onderzoek naar de laatste trends op het vlak van cybercriminaliteit en -veiligheid. In de nieuwste update van het Cyber Threat Report deelt SonicWall al zijn bevindingen over de eerste helft van 2021. De conclusie: cybercriminaliteit is aan een ongeziene opmars bezig.

Hieronder vatten we kort de belangrijkste punten samen van het halfjaarlijks Cyber Threat Report van Sonicwall.

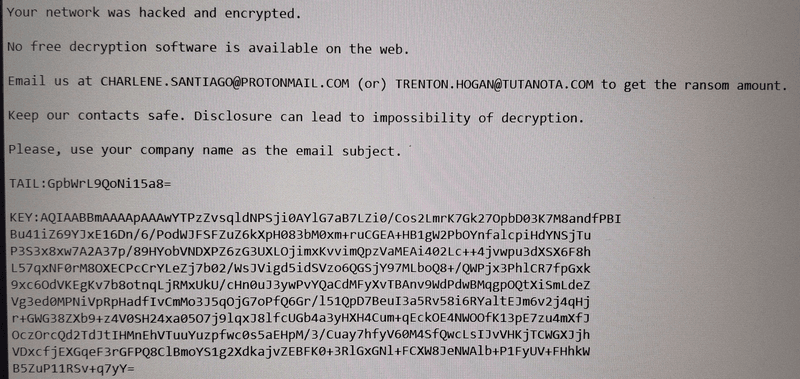

Ransomware-aanvallen zijn aanzienlijk toegenomen

In de eerste zes maanden van 2021 tekende SonicWall maar liefst 304,7 miljoen ransomware-aanvallen op. Dat zijn er al even veel als in heel 2020. Het aantal ransomware-aanvallen is met andere woorden dramatisch gestegen, en dat op slechts een halfjaar tijd.

In het 2e kwartaal (Q2) van 2021 werd een ongezien hoog aantal ransomware-aanvallen gedetecteerd

Waarom zijn er steeds meer ransomware-aanvallen? Volgens het Cyber Threat Report verdienen cybercriminelen nu meer aan ransomware dan in het verleden. Ze gebruiken daarvoor 2 tactieken:

- Dubbele afpersing: steeds meer bedrijven die slachtoffer zijn van een ransomware-aanval, worden daarna ook nog eens afgeperst met hun gestolen data. Bedrijven betalen zo vaak losgeld om terug toegang te krijgen tot hun eigen gegevens, maar ook om te voorkomen dat de cybercriminelen hun bedrijfsgegevens publiek maken.

- Herhalingsaanvallen: organisaties die zich bereid tonen om losgeld te betalen, zijn daarna jammer genoeg nog vatbaarder voor dezelfde of een andere groep cybercriminelen. Het rapport van SonicWall meent dat ongeveer 80% van de bedrijven die losgeld betaalt, opnieuw wordt aangevallen.

Minder malware-aanvallen dan vorig jaar

Maar er is ook goed nieuws: in de eerste helft van 2021 registreerde SonicWall Capture Labs 2,5 miljard malware-pogingen. Dat is een daling van 22% in vergelijking met dezelfde periode vorig jaar.

Hoewel er dus duidelijk minder malware wordt ingezet door cybercriminelen, wil dat helaas niet zeggen dat er minder cybercriminaliteit is. SonicWall stelt dat er minder traditionele malware of malicious software wordt gebruikt omdat er tegenwoordig meer gespecialiseerde, geavanceerde tactieken bestaan voor gerichte cyberaanvallen.

SonicWall Capture Advanced Threat Protection (ATP)

In het halfjaarlijks Cyber Threat Report deelt SonicWall ook de resultaten van de ICSA Labs test, waarin Capture Advanced Threat Protection (ATP) een score van 100% behaalde. Je leest er alles over in ons recent blogartikel ‘SonicWall behaalt perfecte score voor Advanced Threat Protection’.

Het volledige Cyber Threat Report van SonicWall kan je hier downloaden.

Heb je nog vragen over de beveiliging van jouw systemen? Contacteer ons dan vrijblijvend voor meer informatie.

Recente reacties